Kelp DAO vahetab LayerZero asemel Chainlink CCIP-i ja ütleb, et talle müüdi ebaõnnestunud seadistus

Kelp DAO kinnitas 5. mailis X-is postituses, et see viib oma rsETH-i likviidse restakingu tokeni üle LayerZero OFT-standardilt Chainlinki CCIP-le, viidates 18. aprillil toimunud rünnakule, mille käigus kaotati 292 miljonit dollarit. Teatamisega avaldas Kelp DAO samuti ekraanipildid suhtlusest LayerZero personaliga, mis näitavad, et ettevõtte meeskond oli heaks kiitnud kaotuse põhjustanud 1-ühe verifikaatorisüsteemi.

Migratsioon on juba tehniliselt käimas. Kelpi GitHubi hoiustus loetleb nüüd „CCIP (Chainlink) RSETH (Uus)“ koos vanema LayerZero RSETH_OFT kontraktiga.

Kelpi GitHub loetleb nüüd CCIP (Chainlink) RSETH-i uue ühendatud rsETH kontraktina koos vanema LayerZero RSETH_OFT kontraktiga | Allikas: Github

Kelpi GitHub loetleb nüüd CCIP (Chainlink) RSETH-i uue ühendatud rsETH kontraktina koos vanema LayerZero RSETH_OFT kontraktiga | Allikas: Github

Kelp väidab, et LayerZero heaks kiitis selle seadistuse, mille eest ta hiljem süüdistas

18. aprillil toimunud rünnak Kelp DAO vastu kaotas 116 500 rsETH-i, umbes 18% likviidsest restakingu tokennist (LRT), mis oli ringis selle LayerZero-põhise sildaga. Chainalysisi andmetel kompromitteerisid rünnaku läbi tegijad LayerZero Labsi sisemisi RPC-sõlmi ja kasutasid DDoS-rünnakut, et suunata liiklus mürgitatud sõlmedele.

1-ühe deentraliseeritud verifikaatorivõrgu (DVN) konfiguratsioon tähendas, et sihtahela jaoks oli piisav üks võltsitud allkiri, et vabastada tokenid ilma vastava ülespoole suunatud põletuseta.

LayerZero 19. aprillil avaldatud pärastanalüüsis öeldi, et Kelpi seadistus „vastas otseselt“ LayerZero soovituslikule mitme-DVN mudelile. Kelpi 5. mail antud vastus küllastab seda iseloomustust.

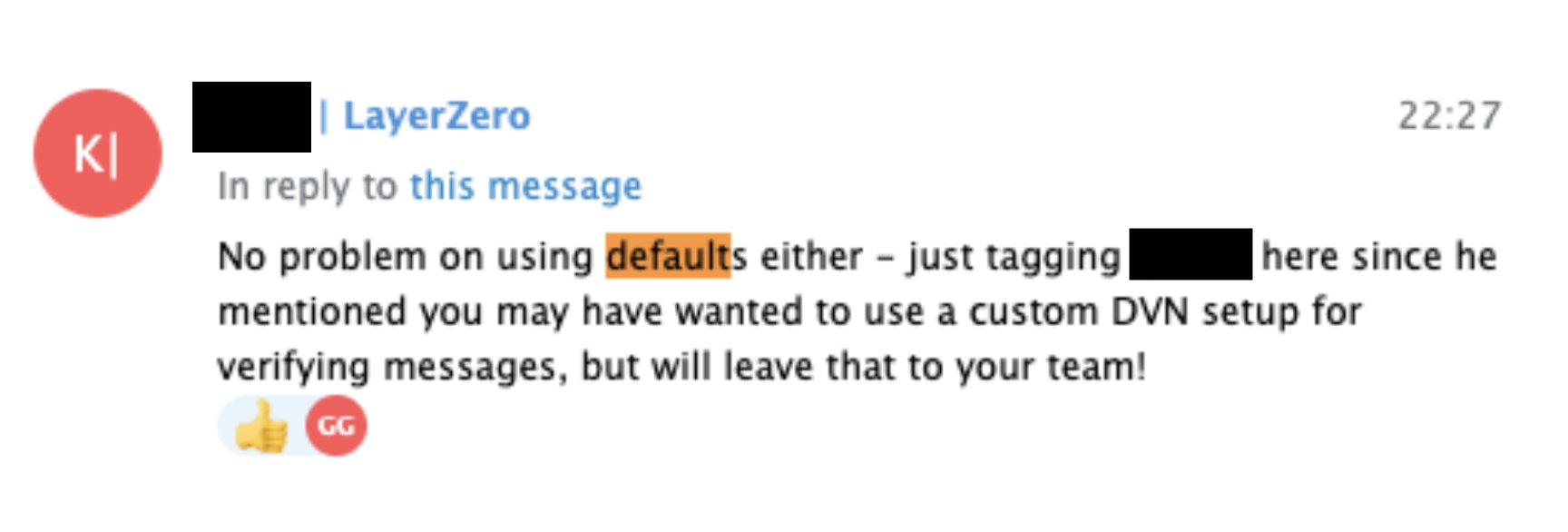

Ühes Kelpi avaldatud ekraanipildis tsiteerib Kelp LayerZero meeskonna liikme kirjutist: „Ei ole probleemi ka vaikimisi seadistuste kasutamisel.“ Suhtlus pärineb Kelpi L2 laienduse ajast ja viitab samale 1-ühe LayerZero Labsi DVN-seadistusele, mida hiljem mainiti pärastanalüüsis.

See on Telegramis toimunud suhtlus LayerZero Labsi meeskonna liikmega, kus öeldakse selgelt, et nad teavad Kelpi 1-1 DVN-seadistusest ja on sellele ka selgelt heaks kiitnud. | Allikas: X

See on Telegramis toimunud suhtlus LayerZero Labsi meeskonna liikmega, kus öeldakse selgelt, et nad teavad Kelpi 1-1 DVN-seadistusest ja on sellele ka selgelt heaks kiitnud. | Allikas: X

Andmed toetavad Kelpi seisukohta selle kohta, kui laialt oli see seadistus levitud. Arvatakse, et rünnaku ajal kasutas 47% aktiivsetest LayerZero OApp-kontraktidest 1-ühe DVN-seadistust. LayerZero on pärast seda seadistust keelanud ja soovib igale puudutatud rakendusele migratsiooni teha.

Sama vaikimisi seadistus ilmus ka LayerZero enda V2 OApp Quickstartis ja vigadeauhindade ulatuses, kus rakendustaseme verifikaatorivalikuid ei hõlmatud auhindadest.

Nagu Cryptopolitan lõppaprillis teatas, põhjustas rünnak päevades Aave TVL-i väljavoolu 13 miljardit dollarit, ning enne taastumismeetmete alustamist hinnati halva võla ekspositsiooni laenamisprotokollis 177 miljonit dollarit.

Miks valis Kelp DAO Chainlinki CCIP-i

Chainlinki kaasasutaja Sergey Nazarov kinnitusel erineb CCIP-i arhitektuur sillade alternatiividest kolmes struktuurilises aspektis:

- Iga CCIP-i liinil töötab kolm eraldi orakuli võrku, mitte kolm sõlme ühes võrgus. Iga võrk vastutab transaktsiooni erineva aspekti kinnitamise eest. Seega ei mõjuta ühe võrgu kompromitteerumine teisi.

- Eraldi riskijuhtimisvõrk paikneb tuumaprotoolliga kõrvuti, kus meeskonnad saavad kodeerida ahelaspetsiifilisi poliitikaid – näiteks reorganisatsioonide või uute rünnakute vektorite korraldamise reegleid – ilma algtarkvara muutmata.

- Riskijuhtimisvõrk ja transaktsioonivõrgud on ehitanud erinevad meeskonnad erinevates programmeerimiskeeltes. Ühe koodibaasi vigad ei levita teisele.

Olemuslikult vähendab CCIP seda tõenäosust, et ühe kompromitteeritud verifitseerimisteega tee võimaldaks vale rsETH-i vabanemist.

„See on tegelikult ainus sild, kus teil on kindlasti klientide mitmekesisus ja eraldi koodibaasid, mis suhtlevad omavahel turvaliselt,“ lisas ta.

18. aprillil toimunud rünnak õnnestus just seetõttu, et oli olemas üks verifikaator, üks koodibaas ja üks infrastruktuurioperaator, keda kompromitteerida.

CCIP on töötanud alates käivitamisest ilma avalikult teatatud väärtuskaotusjuhtumita.

Mis järgneb

LayerZero lubas eelmisel nädalal DeFi Unitedi taastamisfondile 10 000 ETH-i. Arbitrumi turvalisusnõukogu jätkas 30 766 ETH-i rünnaku läbi tegijate portfellidest.

Nende vahendite õiguslik staatus jääb siiski vastuoluliseks pärast seda, kui USA nõudjad, kellele on kohtuotsusega määratud terrorismiga seotud nõuded Põhja-Korea vastu, liikusid selle kuu alguses nende vahendite kinnipidamise poole kui Põhja-Korea Rahvastepärisvahelise Demokraatliku Rahvavabariigi (DPRK) vara.

Kelpi jaoks on migratsioon CCIP-le struktuuriline lahendus. LayerZero jaoks on aga sunnitud mitme-DVN migratsioon ligi poolele oma rakenduste baasile see, mis järgneb seni suurimal DeFi rünnakul 2026. aastal.

Kui te seda loete, olete juba ees. Jätkake seal meie uudiskirjaga.

Teile võib meeldida ka

Dogecoini XRP-fraktaal just märgistas järgmise kõrgima kõrgpunkti (ATH) jooksu kuupäeva: analüütik

Venemaa Moskva börs lisas SOLi, XRPd, TRX-i ja BNB indeksid ning hindu – kas hindade tõus?