中国関連ボットネットの隠密脅威、15機関が共同警告

英国国家サイバーセキュリティセンター(NCSC)と15の国際パートナーが共同勧告を発表した。中国系の脅威アクターが、日常的なインターネット機器を侵害し、攻撃を隠ぺいしていると警告している。

勧告は大きな戦術転換の詳細を説明している。北京と関係するグループは、攻撃インフラを専有せず、数十万台規模の侵害済み家庭用ルーターやスマート機器経由で活動を行う手法に転換している。

家庭用機器を利用したボットネット構築

文書では、Volt TyphoonおよびFlax Typhoon作戦の共通パターンを特定している。いずれの場合も、通信はターゲットに到達する前に、小規模オフィスや家庭用オフィスのルーターを介して流れる。

こうした隠ぺいネットワークは、中国系ハッカーによる標的のスキャン、マルウェア投入、データ持ち出しを支援し、同時に攻撃発信元を覆い隠す役割も果たしている。

Raptor Trainと呼ばれるこうしたネットワークの一つは、2024年に全世界で20万台超の機器を感染させたとNCSCが報告した。FBIは、その管理主体を北京拠点のサイバーセキュリティ企業Integrity Technology Groupと特定した。北京

英国は2025年12月、同社が同盟国に向けて無謀なサイバー活動を行ったとして制裁を科した。

感染した多くの機器は、サポートが終了したウェブカメラやビデオレコーダー、ファイアウォール、ネットワークストレージ装置である。メーカーからのセキュリティパッチ提供がなく、広範な不正利用の標的となっている。

NCSC(英国国家サイバーセキュリティセンター)、英国産業界と15の国際パートナーが連携 出典:NCSC

NCSC(英国国家サイバーセキュリティセンター)、英国産業界と15の国際パートナーが連携 出典:NCSC

欧米インフラでの既存拠点化

Volt Typhoonは、KV Botnetと呼ばれる別の隠ぺいネットワークを利用していた。グループは米国や同盟国の重要な国家インフラに拠点を築いていた。

勧告に引用された米司法省の提出資料も、これを裏付けている。エネルギー網、交通システム、政府ネットワークが標的として挙げられている。

ポール・チチェスターNCSCオペレーションズ・ディレクターは、「インジケーター・オブ・コンプロマイズ(侵害の痕跡)の消失」と呼ばれる別の問題を指摘した。攻撃者追跡用のIDが、研究者が公開するとほぼ同時に無効化されてしまう現象である。

この課題は、重要インフラや金融分野に仕掛けられる国家支援型ハッキング活動の追跡困難さとも重なっている。

勧告は組織に対し、通常時のネットワークトラフィックの基準化や動的な脅威インテリジェンス受信を促している。中国系の隠ぺいネットワークを、それ自体が高度な持続的脅威(APT)として監視する必要も強調した。

2024年にはサイバー攻撃によるデジタル資産被害が20億ドルを超えた。今後数カ月で、防御側が攻撃ペースに追いつけるかが試される。攻撃者は、「帰属(アトリビューション)」という概念自体を最初の犠牲者にした。

関連コンテンツ

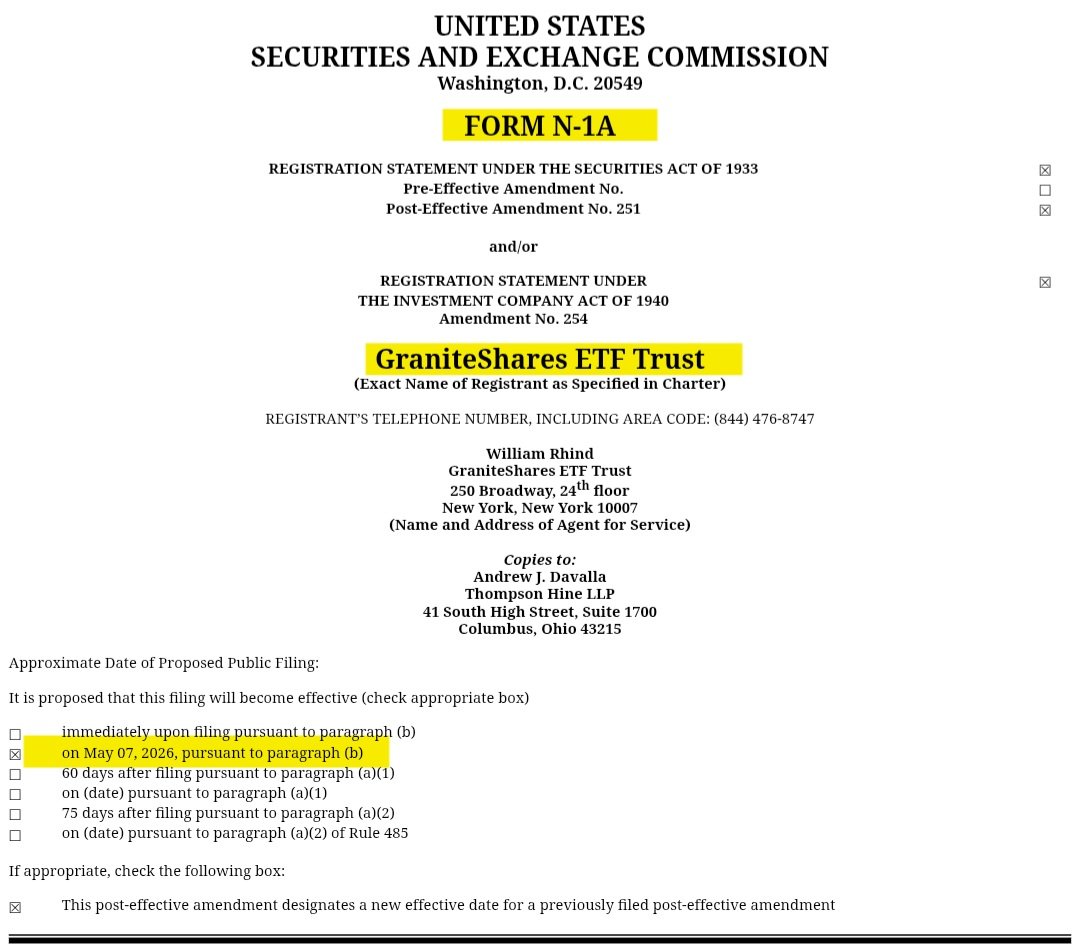

GraniteSharesが3倍XRP ETFの上場を延期、しかしアキュムレーションは継続

軟調な価格推移にもかかわらず、XRPが強気のオンチェーンシグナルを発信