Bitrefill、北朝鮮関連のLazarusハッカーグループが18,500件の購入記録を侵害したと非難

Bitrefill、北朝鮮関連のLazarusハッカーグループによる18,500件の購入記録侵害を非難

Bitrefillは運営資本から損失を補填する。

知っておくべきこと:

- Bitrefillは、2026年3月1日に北朝鮮のLazarus Groupに関連するサイバー攻撃によってインフラの一部が侵害され、一部のホットウォレットが流出し、約18,500件の購入記録が漏洩したと発表した。

- 侵害は、従業員のノートパソコンの侵害から始まり、レガシー認証情報が明らかになり、攻撃者がプロダクションキーにアクセスし、ギフトカードのサプライチェーンを悪用し、同社がシステムをオフラインにする前に資金を移動することを可能にした。

- Bitrefillは運営資本から損失を補填する。

暗号資産決済およびギフトカードプラットフォームのBitrefillは、2026年3月1日に発生したサイバー攻撃について、北朝鮮関連のハッキンググループLazarusを非難した。この攻撃により、同社のインフラと暗号資産ウォレットの一部が侵害された。

攻撃者はプロダクションキーへのアクセスを獲得し、ホットウォレットから資金を移動し、メールアドレス、支払いアドレス、IPアドレスを含む18,500件の購入記録を漏洩させた。

約1,000件の記録には暗号化されたユーザー名が含まれていた。影響を受けたユーザーには通知が行われた。運営は再開され、同社は運営資本から損失を補填することを発表した。この事件は、暗号資産とオンチェーンセキュリティに関する警戒の重要性を強調している。

攻撃手法には、マルウェア、オンチェーン追跡、再利用されたIPとメールアドレスが含まれており、北朝鮮のLazarus Group(Bluenoroffとしても知られる)に起因する過去の攻撃と類似していたと、同社はXの詳細レポートで述べた。

Lazarus Groupは以前、Ronin Network、HarmonyのHorizon Bridge、WazirX、Atomic Walletなどの暗号資産プロジェクトを標的にしてきた。

攻撃の展開

すべては侵害された従業員のノートパソコンから始まり、レガシー認証情報が露出し、攻撃者がBitrefillのより広範なインフラ(データベースの一部や暗号資産ウォレットを含む)にアクセスすることを可能にした。

特定のサプライヤーの間で異常な購入パターンに気付いた時、侵害は急速に明らかになった。これは攻撃者がギフトカードの在庫とサプライチェーンを悪用していることを示していた。同社はまた、攻撃者が一部のホットウォレットを流出させ、自分たちのアドレスに資金を移動していることに気付き、その後、被害を封じ込めるためにシステムをオフラインにした。

「Bitrefillは、数十のサプライヤー、数千の製品、多くの国にわたる複数の決済方法を持つグローバルなeコマースビジネスを運営しています。これらすべてを安全にオフにして、再びオンラインに戻すことは簡単ではありません」と同社は声明で述べた。

事件以来、Bitrefillはセキュリティ研究者、インシデント対応チーム、オンチェーンアナリスト、法執行機関と協力して侵害を調査している。

顧客データへの影響

ハッカーは約18,500件の購入記録の小さなセットにアクセスし、

Bitrefillは、顧客データが主要な標的であったという証拠はないと述べた。ログによると、攻撃者はデータベース全体を抽出するのではなく、暗号資産保有とギフトカード在庫を対象とした限られた数のクエリを実行した。

このプラットフォームは最小限の個人データを保存しており、必須のKYCを必要としない。約18,500件の購入記録の小さなサブセットがアクセスされ、メールアドレス、暗号資産決済アドレス、IPアドレスを含むメタデータなどの情報が含まれていた。約1,000件の記録には特定の製品の暗号化された名前が含まれており、同社はこのデータを侵害された可能性があるものとして扱い、影響を受けた顧客にメールで直接通知した。

現在、Bitrefillは顧客が追加のアクションを取る必要があるとは考えていないが、Bitrefillまたは暗号資産に関連する予期しない通信には注意を払うよう助言している。

セキュリティ強化の手順

侵害に対応して、Bitrefillはすでにサイバーセキュリティの実践を強化しており、この事件から教訓を引き出すために取り組んでいると述べた。

同社は、外部の専門家との包括的なペネトレーションテストの実施、内部アクセス制御の強化、より迅速な脅威検出のためのログ記録と監視の強化、インシデント対応手順と自動シャットダウンプロトコルの改善など、いくつかの対策を概説した。

今後の展望

Bitrefillは、これが10年以上の運営で初めての大規模な攻撃であったことを認めたが、依然として十分な資金と収益性を保持しており、運営上の損失を吸収する能力があると強調した。支払い、在庫、アカウントを含むほとんどのシステムがオンラインに戻り、売上高は正常に戻っている。

「洗練された攻撃を受けることは(非常に)最悪だ」と同社は述べた。「しかし、私たちは生き残った。顧客の信頼に値し続けるために最善を尽くし続けます。」

あなたへのおすすめ

XRPは取引を左右する可能性のある1400万ドルのオプション戦場付近で推移

XRPは、Deribitの主要なオプションクラスター1.40ドルのすぐ上の1.50ドル付近で取引されている。

知っておくべきこと:

- XRPは、Deribitの主要なオプションクラスター1.40ドルのすぐ上の1.50ドル付近で取引されている。

- 約1460万ドルの建玉がこの権利行使価格に集中しており、取引所のすべてのXRPオプションの約25%を占めている。

XRPは取引を左右する可能性のある1400万ドルのオプション戦場付近で推移

Strattonがイリノイ州上院予備選で勝利、暗号資産支援のKrishnamoorthiを破る

Tim Scott上院議員、市場構造交渉が進展していると発言

Bitcoinの上昇は水曜日のFed会議という重要なハードルに直面

米国SECが暗号資産が証券であるかどうかの史上初の定義を発表

Mastercardの18億ドルの取引は、グローバル決済戦争における大規模なシフトへの「明確な答え」

アリゾナ州司法長官、予測市場Kalshiに対して刑事告発を提起

Strategyの最新の大規模Bitcoin購入が進化する資金調達モデルへの洞察を提供

Sam AltmanのWorldがCoinbaseと提携し、すべてのAI取引の背後に実在の人物がいることを証明

人気のSolanaウォレットPhantomがCFTCの承認を獲得し、規制されたデリバティブ市場へのアクセスを実現

米国民主党、戦争行動に関する予測市場をゲーム化する政府当局者を標的に

関連コンテンツ

【徹底比較】ドッグフードのおすすめ人気ランキング

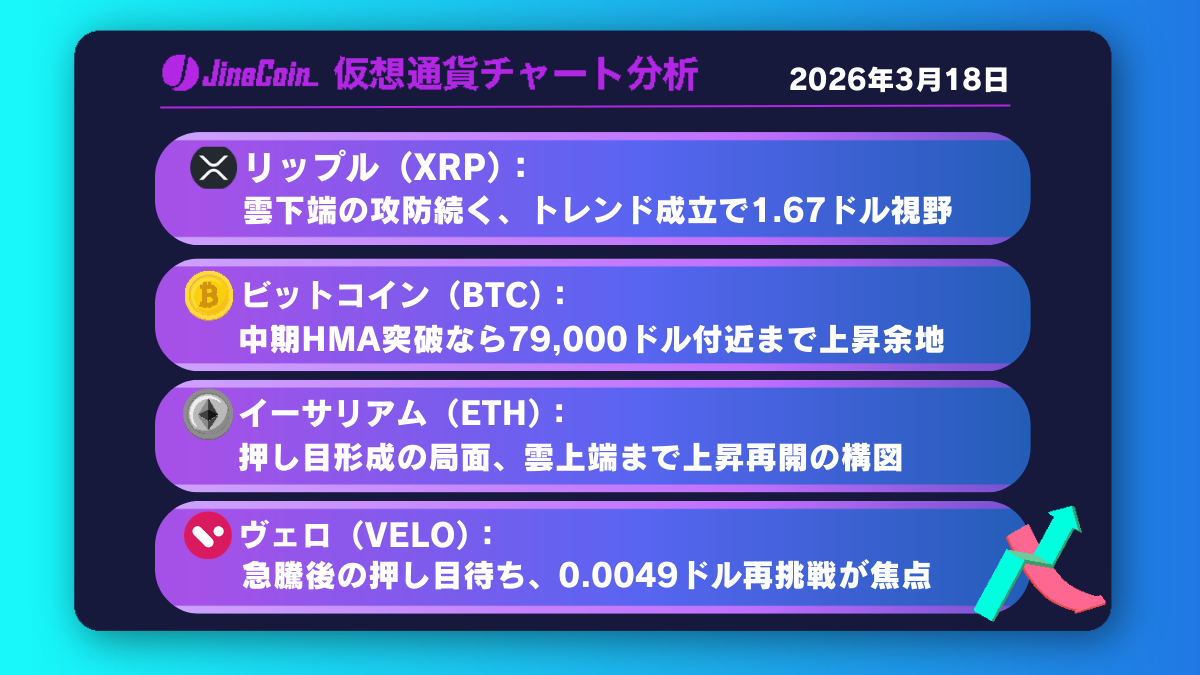

リップル、雲下端で攻防続く──1時間足上昇トレンド成立が焦点【仮想通貨チャート分析】XRP、BTC、ETH、VELO