CISA внесла уязвимость Linux Copy Fail в список наблюдения, Крипто-инфраструктура под угрозой

Новая уязвимость Linux под названием «Copy Fail» может затронуть большинство дистрибутивов с открытым исходным кодом, выпущенных с 2017 года, предупреждают исследователи в области безопасности. Уязвимость позволяет злоумышленникам, уже получившим возможность выполнения кода в системе, повысить привилегии до уровня root, что потенциально может скомпрометировать серверы, рабочие станции и сервисы, составляющие основу криптобирж, операторов узлов и провайдеров кастодиальных услуг, которые полагаются на Linux для обеспечения безопасности и эффективности. 1 мая 2026 года Агентство по кибербезопасности и защите инфраструктуры США (CISA) добавило Copy Fail в каталог Known Exploited Vulnerabilities (KEV), подчеркнув значительные риски для федеральных и корпоративных сред.

Исследователи описывают эксплойт как удивительно простой по своей сути: скрипт на Python размером 732 байта, запущенный после первоначального доступа, может предоставить права root на уязвимых системах. В показательной оценке один эксперт по безопасности назвал уязвимость практически тривиально эксплуатируемой, отметив, что минимальный фрагмент кода на Python может разблокировать права администратора на многих установках Linux.

Уязвимость привлекла внимание в криптосообществе, поскольку Linux обеспечивает работу значительной части экосистемы — биржи, валидаторы блокчейна и кастодиальные сервисы полагаются на Linux для обеспечения надёжности и производительности. Если злоумышленники смогут закрепиться в системе, а затем повысить привилегии, последствия могут варьироваться от утечки данных до полного контроля над критическими компонентами инфраструктуры.

Ключевые выводы

- Copy Fail затрагивает основные дистрибутивы Linux с открытым исходным кодом, выпущенные за последние девять лет, создавая широкую поверхность атаки для криптоинфраструктуры.

- Повышение привилегий до root может быть достигнуто с помощью очень небольшого фрагмента кода на Python при условии, что злоумышленник уже имеет возможность выполнения кода на целевой системе.

- Патчи были включены в основную ветку Linux 1 апреля, CVE был присвоен 22 апреля, а публичное раскрытие состоялось 29 апреля 2026 года.

- CISA добавила Copy Fail в каталог Known Exploited Vulnerabilities 1 мая 2026 года, подчеркнув её приоритетность для федеральных и корпоративных сетей.

- Публичные обсуждения исследователей и компаний в сфере безопасности показывают, как быстро логическая ошибка может стать универсальным риском для широкого набора дистрибутивов.

Что такое Copy Fail и почему это важно

Основной риск обусловлен логической ошибкой, которая позволяет злоумышленнику, уже сумевшему запустить код на машине жертвы, повысить привилегии до уровня root. На практике, если злоумышленник может инициировать выполнение скрипта на скомпрометированном хосте, он получит неограниченный контроль над системой. Утверждение о том, что микроскрипт объёмом около 700 строк кода может открыть root-доступ, усилило опасения в криптосекторе, где узлы, кошельки и сервисы горячего или холодного хранения на базе Linux требуют надёжной защиты.

Независимые исследователи охарактеризовали уязвимость как напоминание о том, что ошибки повышения привилегий могут быть столь же опасны, как и уязвимости удалённого выполнения кода, особенно когда они возникают в зрелых, широко развёрнутых платформах. В криптопространстве, где операторы часто развёртывают системы на стандартных дистрибутивах Linux, такая ошибка, как Copy Fail, может стать прямой угрозой целостности сети, а не только конфиденциальности данных.

Один известный исследователь в этой области публично обратил внимание на лаконичный вектор на основе Python как на предупредительный сигнал: «10 строк Python могут быть всем необходимым для получения root-доступа на уязвимых системах». Хотя такая формулировка подчёркивает концептуальный минимализм эксплойта, эксперты предостерегают, что практическая эксплуатация зависит прежде всего от способности злоумышленника запустить произвольный код на целевом хосте, что по-прежнему является критическим предварительным условием.

Зависимость криптоиндустрии от Linux для серверной инфраструктуры, узлов-валидаторов и кастодиальных операций усиливает важность своевременного применения патчей и многоуровневых средств защиты. Скомпрометированный хост на Linux может служить точкой опоры для перемещения к более чувствительным компонентам или учётным данным, что подчёркивает необходимость для операторов относиться к Copy Fail с той же срочностью, что и к другим мерам по укреплению серверов.

От обнаружения до патча: сжатые сроки

История обнаружения Copy Fail демонстрирует слаженную последовательность действий среди исследователей, производственных команд Linux и специалистов по безопасности. В рамках цикла раскрытия информации в марте компания по безопасности сообщила сообществу разработчиков ядра Linux о том, что уязвимость представляет собой тривиально эксплуатируемую логическую ошибку, затрагивающую основные дистрибутивы, выпущенные за последние девять лет. Масштаб ошибки, описываемой как позволяющей портативному скрипту на Python получать root-доступ на большинстве платформ, придал дополнительную срочность текущему процессу исправления.

По данным Theori — компании в сфере кибербезопасности, генеральный директор которой, Брайан Пак, участвовал в ранних переговорах об обнаружении, — уязвимость была в частном порядке сообщена команде безопасности ядра Linux 23 марта. Работа по исправлению продвигалась быстро: патчи были включены в основную ветку 1 апреля. Идентификатор CVE был присвоен 22 апреля, а публичное раскрытие последовало 29 апреля с подробным описанием и примерами proof-of-concept. Стремительная последовательность от частного сообщения до публичного раскрытия демонстрирует, как экосистема может скоординироваться для устранения критической уязвимости в относительно короткие сроки, хотя и не прежде, чем злоумышленники могли попытаться использовать её в реальных условиях.

Промышленные исследователи и эксперты по безопасности отметили комментарии исследователей открытого исходного кода и дистрибьюторов о том, что классификация ошибки как «тривиально эксплуатируемой» логической уязвимости может предвещать более широкую волну постинцидентного контроля над системами на базе Linux. В обсуждениях также упоминались ранние анализы, согласно которым компактный скрипт на Python может быть достаточен для повышения привилегий в соответствующих условиях, что стимулировало более широкую дискуссию о практиках укрепления в дистрибутивах и конфигурациях, обычно используемых операторами в сфере криптовалют.

В криптотехническом сообществе цикл применения патчей важен не только для отдельных серверов, но и для устойчивости целых экосистем. По мере того как операторы стремятся к более быстрым развёртываниям и более автоматизированному укреплению, эпизод с Copy Fail подчёркивает ценность надёжного управления патчами, многоуровневых средств контроля безопасности и протоколов быстрого реагирования для минимизации времени пребывания потенциальных злоумышленников.

Последствия для криптоинфраструктуры и более широкой экосистемы Linux

Роль Linux в криптоинфраструктуре хорошо известна. Предприятия, управляющие биржами, сетями узлов и кастодиальными сервисами, полагаются на стабильность, производительность и репутацию Linux в области безопасности. Уязвимость, открывающая root-доступ после первоначального проникновения, ставит вопросы о гигиене цепочки поставок и конфигурации в распределённых развёртываниях. Например, скомпрометированные хосты могут стать точками опоры для горизонтального перемещения, кражи учётных данных или злонамеренного вмешательства в критические компоненты, такие как сервисы кошельков или клиенты валидаторов. Раскрытие информации о Copy Fail подчёркивает необходимость для операторов уделять приоритетное внимание укреплению конфигурации, соблюдению принципов минимальных привилегий и своевременному применению обновлений ядра и дистрибутива.

Исследователи в области безопасности подчеркнули важность превентивных мер: регулярного применения патчей, укрепления учётных записей, ограниченного сетевого доступа к интерфейсам управления и мониторинга подозрительной активности, которая может свидетельствовать о попытках повышения привилегий. Хотя Copy Fail сама по себе не является уязвимостью удалённого выполнения кода, её потенциальное воздействие при локальной эксплуатации служит напоминанием о необходимости многоуровневого подхода в криптосредах — где даже зрелые системы могут таить опасные пути повышения привилегий, если не применять патчи своевременно.

Включение в список KEV агентством CISA добавляет ещё один аспект к этой теме, сигнализируя о том, что Copy Fail является не просто теоретическим риском, но активно эксплуатируемой или легко эксплуатируемой уязвимостью на практике. Для операторов это означает необходимость согласования планов реагирования на инциденты с рекомендациями KEV, проверки развёртывания патчей на всех хостах Linux и подтверждения наличия защитных мер, таких как мониторинг конечных точек и проверка целостности, для выявления подозрительных повышений привилегий.

За чем следует следить дальше

По мере распространения патчей через различные дистрибутивы и корпоративные среды операторы в сфере криптовалют должны отслеживать как рекомендации поставщиков, так и обновления каталога KEV для обеспечения своевременного устранения уязвимостей. Инцидент с Copy Fail также побуждает к более широкому осмыслению практик безопасности Linux в контексте криптовалют с высокими ставками: насколько быстро организации могут обнаружить, применить патч и убедиться, что повышение привилегий до уровня root на скомпрометированных хостах более невозможно?

Исследователи и дистрибьюторы, вероятно, опубликуют более глубокие анализы и PoC, чтобы помочь специалистам проверить средства защиты и протестировать конфигурации. Тем временем следует ожидать продолжения тщательного изучения того, как предоставляется и проверяется привилегированный доступ в системах Linux, обеспечивающих работу ключевой криптоинфраструктуры. Этот эпизод подкрепляет основной вывод для операторов: даже небольшие, казалось бы, незначительные ошибки могут иметь непропорционально большие последствия в связанной экосистеме с высоким уровнем требований к надёжности.

Остаётся неизвестным, насколько быстро все затронутые дистрибутивы полностью интегрируют и проверят патчи в различных средах развёртывания, и как общеотраслевые передовые практики будут развиваться для сокращения аналогичных поверхностей атак в будущем. По мере того как экосистема усваивает этот инцидент, внимание, вероятно, сосредоточится на надёжных процессах обновления, быстрой проверке и возобновлённом акценте на практиках многоуровневой защиты, которые ограждают критические криптосервисы от угроз повышения привилегий.

Эта статья была первоначально опубликована как CISA Flags Linux Copy Fail Flaw on Watch List, Crypto Infra at Risk на Crypto Breaking News — вашем надёжном источнике новостей о криптовалютах, Bitcoin и блокчейне.

Вам также может быть интересно

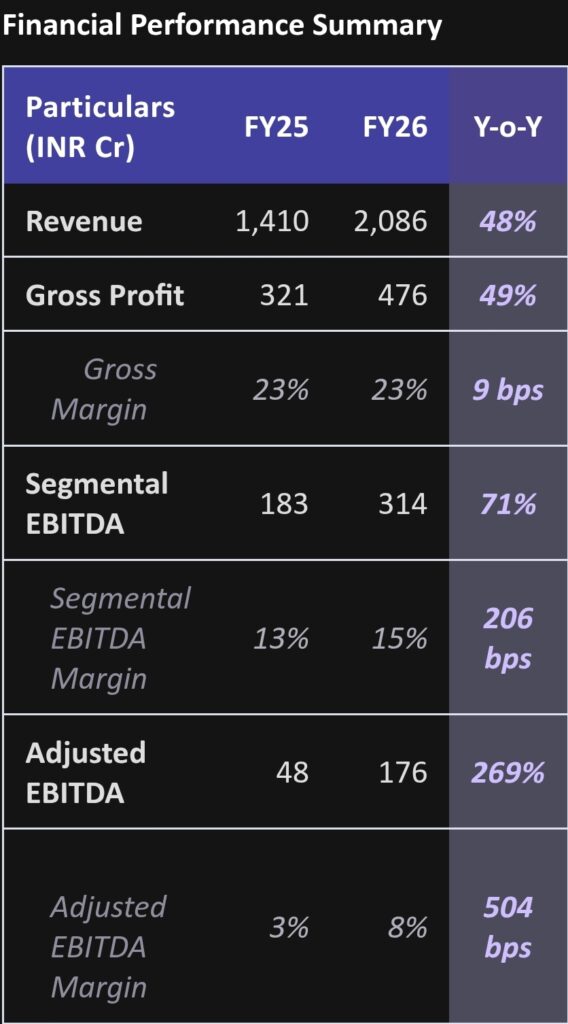

Результаты Square Yards за FY26: выручка достигла 2 086 крор INR, EBITDA резко выросла

Ход XRP: SBI Holdings подаёт LOI на приобретение Bitbank в крупном азиатском шаге